Category: Load Balancer

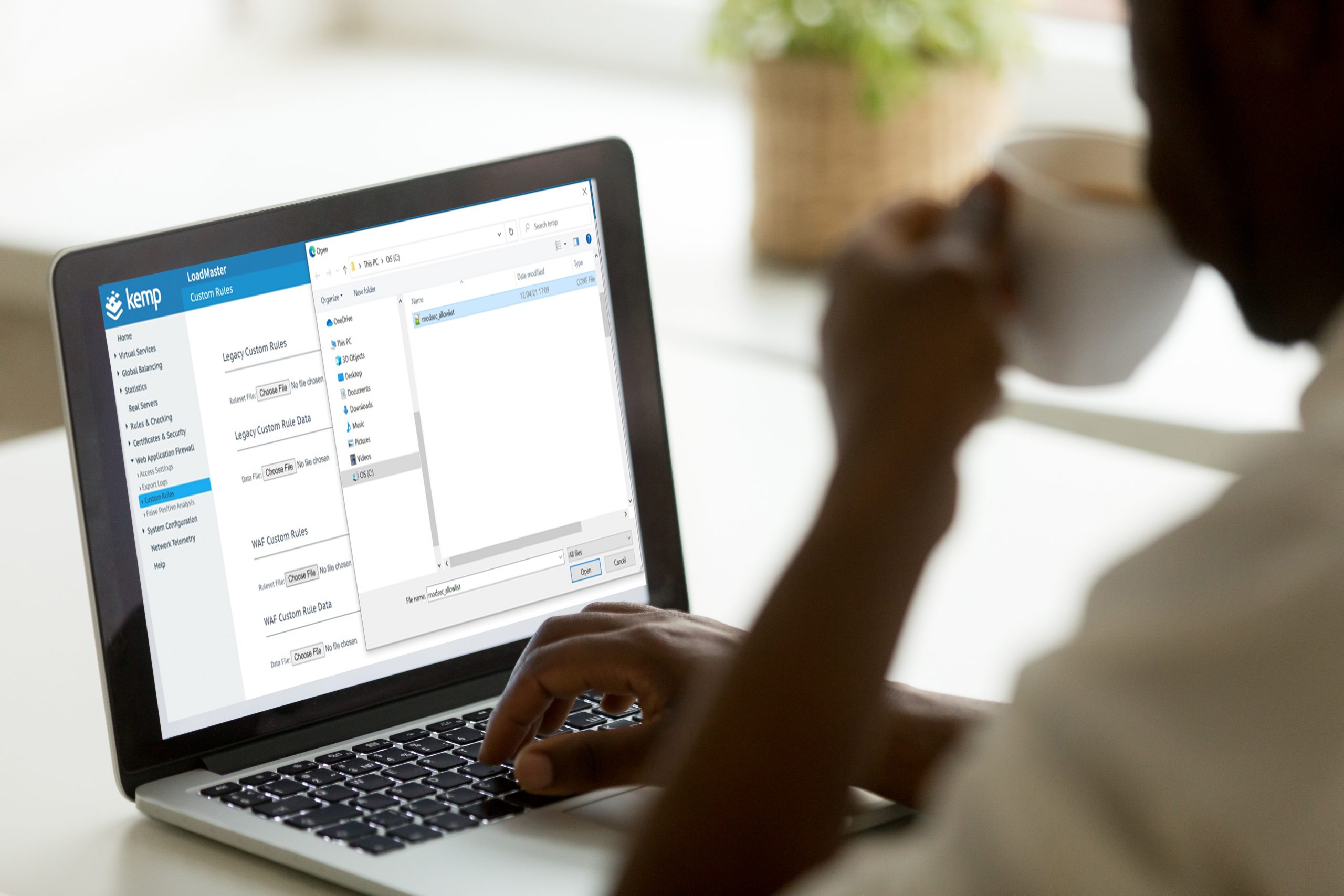

Benutzerdefinierte Regeln auf LoadMaster bereitstellen

| 6 Min. Lesezeit

Kemp Ingress Controller: Funktionen und Vorteile im Überblick

| 5 Min. Lesezeit

Bereitstellen von Kubernetes-Diensten

| 5 Min. Lesezeit

Auswirkungen von Kubernetes auf Netzwerkadministratoren

| 4 Min. Lesezeit

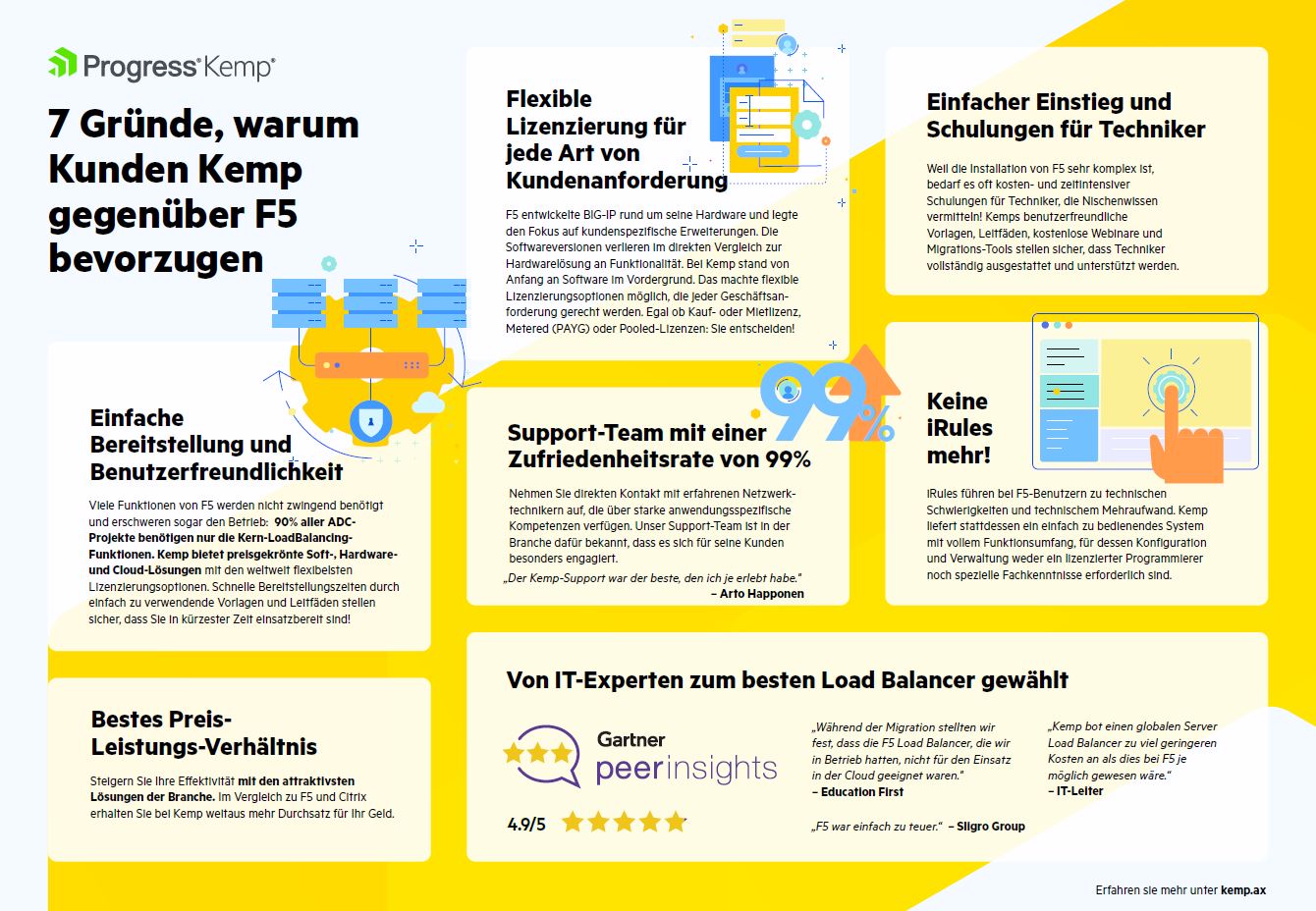

Warum bevorzugen Kunden den Load Balancer von Kemp gegenüber F5?

| 3 Min. Lesezeit

Warum bevorzugen Kunden den Load Balancer von Kemp gegenüber F5?

| 3 Min. Lesezeit

Legacy-Anwendungen + Azure AD = Sicherer Hybridzugriff (SHA)

von Kurt Jung

| 2 Min. Lesezeit