Web アプリケーションファイアウォール - Web サイトのセキュリティの実装と管理

Web アプリケーションは、多くの中小企業、大企業、そして公共機関にとって中核的な技術です。その広範な利用と依存度の高さにより、ダウンタイムを引き起こす障害が発生した際のリスクも増大しています。ダウンタイムの主な原因の一つがサイバー攻撃です。Web アプリケーションを保護するための堅牢なセキュリティは、アプリケーション自体と同様に、効率的な業務運営に不可欠です。

Web アプリケーションファイアウォール (WAF) は、Web アプリケーションを保護するために必要な広範なサイバーセキュリティ対策の中でも重要な役割を担っています。WAF は、様々な悪意ある攻撃から Web サイトを守るための重要な防御手段を提供します。以下のセクションでは、WAF の重要性について説明し、その導入計画の立て方や、よくある課題への対処方法について解説します。

Web アプリケーションファイアウォールの重要性

Web アプリケーションを取り巻く脅威の状況は、常に変化しています。サイバー犯罪者は、ゼロデイ脆弱性を含む新たな脅威を次々と発見し、悪用しています。また、攻撃者は既存のサイバーセキュリティ対策を回避するために手法を変化させています。SQL インジェクション、クロスサイトスクリプティング (XSS)、DDoS 攻撃といったよく知られた脅威が依然として深刻なリスクであることも忘れてはならない現実です。

WAF は、現在の Web アプリケーションが直面する脅威、特に OWASP Top 10に挙げられるような脅威に対する防御において、極めて重要な役割を果たします。WAF は Web アプリケーションとインターネットの間に立つ盾として機能し、アプリケーションへの入出力トラフィックを監視、フィルタリングします。ロードバランサーから Web アプリケーションサーバーへのネットワークトラフィックを検査することで、悪意のある、または疑わしいリクエストやトラフィックが Web アプリケーションサーバーに到達するのを防ぎます。WAF をサイバーセキュリティ戦略の中核として活用することで、サイバー攻撃やデータ漏洩のリスクを大幅に低減でき、業務アプリケーション、機密データ、そして組織の信頼性を守ることが可能になります。

WAF は、Web アプリケーションサーバーへのトラフィックを監視、フィルタリングするために、以下に示すような複数の技術を組み合わせて対応するのが一般的です。

シグネチャベースの検出 - WAF は、既知の攻撃パターンやルールに基づいて悪意のある活動を検出します。

異常ベースの検出 - 通常のネットワーク活動のベースラインを記録し、それから逸脱した動きを検出して、悪意のあるアクティビティを阻止します。Flowmon ADS のようなソリューションは、この防御手法をさらに高度に進化させています。

セキュリティモデル - WAF は、ネガティブ (ブロック) リストとポジティブ (許可) リストを使用して、Web アプリケーションへのトラフィックフローをコントロールできます。

WAF は Web アプリケーションへの攻撃を防ぐだけでなく、多くの場合、ボット攻撃の防止、DDoS 対策、API セキュリティ、SIEM システムなど他のセキュリティソリューションとの統合といった追加機能も備えています。

WAF は、Web ベースのアプリケーションを保護するための広範なセキュリティ戦略に不可欠です。アプリケーション層を標的とするサイバー脅威に対して、追加の防御層を提供します。

WAF の理解: 導入ガイド

WAF の設定と導入には、標準的な構成設定に加えて、ネットワーク環境や導入されている Web アプリケーションに固有の変更が必要になります。大まかに言えば、WAF の導入方法は以下の3つのオプションに分類されます。

ネットワークベースの WAF - 通常は専用のハードウェアとしてローカルネットワークに設置されます。高速な保護を提供し、ロードバランサーとしての機能や、TLS/SSL の暗号化/復号化処理を行う専用チップを備えていることが多いです。

ソフトウェアベースの WAF - ソフトウェアベースの WAF は、仮想マシン上で動作するロードバランサーの一部として導入されるのが一般的です。場合によっては Web サーバー上で直接動作させることも可能ですが、セキュリティやパフォーマンスの観点からこの方法は推奨されません。

クラウドベースの WAF - クラウドベースの導入方法には主に2つのパターンがあります。1つ目は、クラウドプラットフォームの提供者が管理する WAF を利用する方法で、導入が容易で継続的な管理が不要です。2つ目は、クラウドプラットフォームのマーケットプレイスや仮想マシンを通じて、サードパーティー製の WAF (しばしばロードバランサーと併用) を導入する方法です。この方法では設定をより詳細にコントロールできますが、より多くの初期設定と管理が必要になります。このアプローチの大きな利点は、マルチクラウドやオンプレミスを含むハイブリッドインフラ全体で共通の WAF を使用できる点で、システム管理者は1つのユーザーインターフェースと設定画面の使用方法を学ぶだけで済みます。

WAF の導入

WAF の導入を計画する際には、以下のステップを含めることが推奨されます:

ニーズの評価 - トラフィック量、アプリケーションアーキテクチャ、特定のセキュリティ要件などに基づいて、自社の Web アプリケーションに最適な WAF のタイプを判断します。

WAF ソリューションの選定 - 統合のしやすさ、コスト、サポート体制、機能の充実度などを考慮して、要件を満たす WAF プロバイダーを選びます。LoadMaster 360 に含まれる Web アプリケーションファイアウォール (WAF) 強化機能についても、ぜひご確認ください。

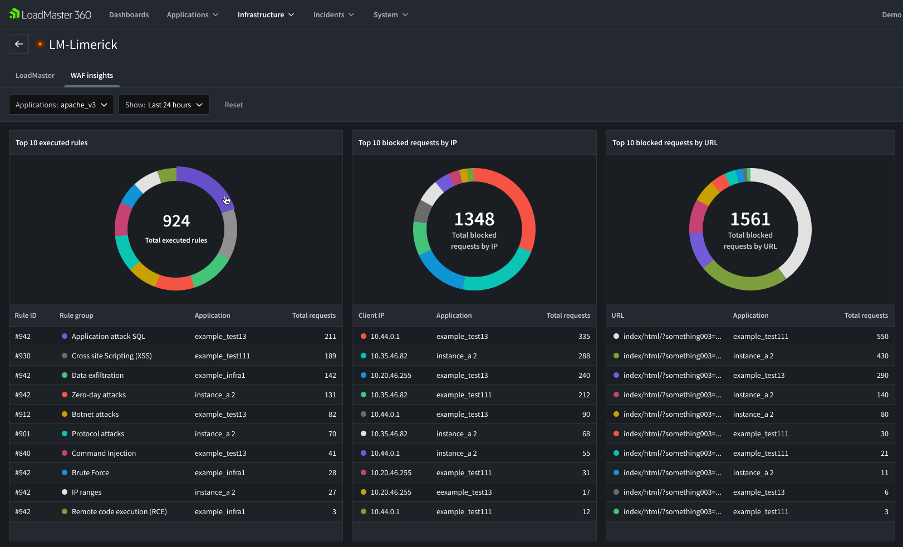

画像 1: LoadMaster 360 WAF のインサイト

WAF の設定 - 一般的な脅威に対する防御を強化するために、セキュリティポリシーを定義し、ルールを策定し、アプリケーションに合わせて設定をカスタマイズすることができます。LoadMaster 360 WAF の設定の詳細については LoadMaster WAF のドキュメンテーションページをご参照ください。

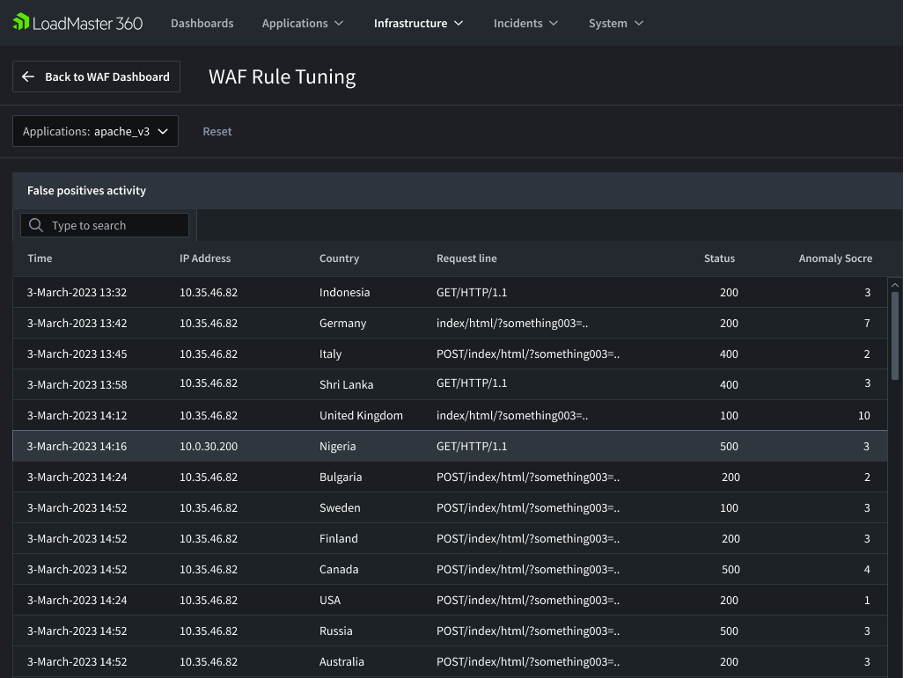

テスト - WAF を本番環境に導入する前に、まずステージング環境で実装し、正当なトラフィックに干渉しないかを確認します。パフォーマンスを監視し、必要に応じて調整を行います。DevSecOps や Q&A 環境に使用する予定の WAF のコピーを先に導入してテストすることもよくとられる手法です。WAF の導入をテストする際には、LoadMaster 360 WAF のインサイト 画面が、WAF がネットワークトラフィック内で何を検出し何をブロックしているかといった有益な情報を提供します。また、WAF ルールのチューニング設定で、特定のニーズに合わせて WAF のルールを調整することができます。

画像 2: LoadMaster 360 WAF ルールのチューニング

本番環境への移行 - テストが完了したら、WAF を本番環境に導入します。スクリプトを活用することで、このプロセスをスムーズに自動化することが可能です。本番環境で WAF が稼働し始めたら、その動作を継続的に監視し、必要に応じて設定を調整します。

WAF の継続的な管理におけるベストプラクティス

上述のように、WAF が本番環境で稼働している場合、その動作を監視し、必要に応じて設定を調整することが重要です。これは、WAF が常に管理を必要とするという意味ではなく、サイバー脅威が進化し続ける現実の状況において、WAF が最大限のサイバーセキュリティ保護を提供していることを確認する必要があるということです。実際には、IT 部門で次のようなことに取り組むべきであることを意味します:

パフォーマンスへの影響の確認 - WAF が Web アプリケーションのパフォーマンスを妨げていないかを確認します。特に、Web アプリケーションや WAF ソフトウェアにアップデートを行った後は、必ずチェックすることが重要です。

定期的なアップデートの実施 - 最新の脅威に対応するために、WAF ソフトウェアおよびルールを常に最新の状態に保ちます。

ログ監視 - システム管理者は、WAF のログを監視して異常な活動を検出する必要があります。LoadMaster 360 WAF のような最新の WAF は、ログを専用のログ監視システムや SIEM システムに転送して分析することが可能です。ログ分析によってセキュリティ上のギャップが明らかになった場合は、WAF のルールを適宜調整します。

ルールの更新とチューニング - 定期的に WAF の保護ルールを見直し、誤検知を最小限に抑え、正当なトラフィックがブロックされていないことを確認します。

インシデント対応計画の策定 - インシデントが発生した際に迅速に対応できるよう、対応計画を策定しておきます。この計画は、シミュレートされたインシデントを通じて定期的にテストし、関係者が実際のインシデント時に適切に対応できるようにしておくことが重要です。

これらのベストプラクティスを実施することで、WAF が提供する保護を最大限に活用し、進化するサイバーリスクに対して Web サイトの安全性を維持することができます。

WAF を Web サイト全体のセキュリティ戦略に統合

WAF はサイバーセキュリティの万能薬ではありません。現代の脅威環境においては、包括的な防御体制を構築するために、幅広いセキュリティソリューションと技術が必要です。とはいえ、WAF の重要性を過小評価すべきではありません。WAF はあらゆるサイバーセキュリティ防御戦略において不可欠な要素であり、インターネット上で Web アプリケーションを提供するのであれば、必ず導入すべきです。

WAF はセキュリティ防御を強化しますが、最も効果的な導入方法は、ネットワークファイアウォールや、侵入検知システム (IDS)、ネットワーク検出および対応 (NDR) ソリューション、セキュリティ情報イベント管理 (SIEM) システム、ID および認証管理 (IAM) 、ゼロトラストネットワークアクセス (ZTNA) などと組み合わせた、堅牢なサイバーセキュリティ戦略の一部として活用することです。

なお、WAF は従来のネットワークファイアウォールの代替ではありません。既存のネットワークおよびセキュリティツールによる保護を補完し、異なる視点と方法でネットワークトラフィックを検査することで、追加のセキュリティ層を提供します。

WAF がセキュリティ防御にもたらす主な利点は次の通りです。

- Web アプリケーションの防御 - WAF は Web アプリケーションおよび Web サーバーに対する最終防衛ラインとして機能します。ユーザーの端末と Web アプリケーションサーバーの間に配置され、Web トラフィックを監視して、アプリケーションに到達する前にセキュリティ上の問題を検出します。

- セキュリティ機能の強化 - WAF は、Web トラフィックが HTTP/HTTPS プロトコルをどのように使用するかを理解しており、ネットワークパケットを検査して潜在的な脅威を検出し、従来のネットワークファイアウォールでは検出できない攻撃を防ぐことができます。WAF はネットワークトラフィックを復号して悪意のあるペイロードを検査し、送信時には再び暗号化することも可能です。

WAF は、堅固なサイバーセキュリティ戦略において極めて重要な役割を果たします。他のセキュリティ対策と統合することで、多層的な防御体制を構築し、様々なサイバー脅威に対応することができます。

WAF 管理における一般的な課題と解決策

WAF には多くの利点がありますが、その管理には特有の課題も伴います。ルールの設定、誤検知 (フォールスポジティブ) の最小化、最新の攻撃シグネチャへの対応など、サイバーセキュリティチームは WAF 管理において様々な煩雑さに直面します。信頼できるソースや専門家の知見を活用することで、こうした問題を軽減することが可能です。

ルールの複雑さ - 信頼できるプロバイダーのサブスクリプションを通じて、業界標準のルールセットをインポートでき、毎日更新されるレピュテーションデータ機能がある WAF を使用することで、初期設定や脅威の変化に対応するためのルール更新のオーバーヘッドが削減されます。

誤検知の削減 - 多忙なサイバーセキュリティ担当者には WAF による誤検知アラートのノイズに対応する余裕はありません。WAF の設定感度を調整して誤検知を減らす機能は非常に重要です。特定のアプリケーションに最適化された事前定義済みの設定セットをインポートできる機能があれば設定作業が格段に容易になります。

攻撃シグネチャの更新 - ルールセットの自動更新と同様、既知の攻撃ベクトルを検出するためのシグネチャも自動的に更新されるようにしておくことが望ましいです。

Web アプリケーションファイアウォール技術の将来動向

今後、Web アプリケーションの導入と利用はますます加速していくと予想され、それに伴い、WAF によるサイバーセキュリティ保護の必要性も高まっていきます。LoadMaster と Web アプリケーションファイアウォール (WAF) 強化機能は、こうしたニーズの増加に理想的に対応できるソリューションですが、WAF セキュリティの分野では、よりスマートな取り組みが求められるようになるでしょう。

重要なトレンドの1つは、人工知能 (AI) や機械学習 (ML) 技術の導入の拡大です。AI/ML を活用することで、ネットワークアクティビティに関する膨大な量のデータを分析し、問題が発生する前に潜在的なリスクを予測し、管理者に対して具体的な対応策を提示できるようになります。将来的には、WAF は NDR ツールと統合される可能性があります。

また、アプリケーションセキュリティの進化も WAF 分野で進むでしょう。サイバー脅威の進化に対応するため、WAF はさらに多くのセキュリティ要素を取り込み、より広範な保護を提供するようになります。例えば、DDoS 攻撃を防ぐための高度なボット対策機能や、主要な SIEM ソリューションとの統合強化などが挙げられます。

LoadMaster と LoadMaster 360 ソリューションは、こうした WAF セキュリティの将来動向に柔軟に対応できる体制が整っています。新たな技術を活用し、セキュリティ機能を強化し、マルチクラウドやエッジコンピューティング環境に適応し、自動化や DevSecOps の実践もサポートします。

最後に

WAF はサイバーセキュリティ保護インフラの重要な構成要素です。WAF は、ネットワークファイアウォール、侵入検知システム (IDS)、ネットワーク検出および対応 (NDR) ソリューション、セキュリティ情報イベント管理 (SIEM) システム、ID および認証管理 (IAM) 、ゼロトラストネットワークアクセス (ZTNA) など、他のサイバーセキュリティソリューションや技術と連携して機能します。

多層的なセキュリティアプローチを導入することで、1つの防御層が突破された場合でも、他の層がリスクを軽減する役割を果たします。サイバー脅威が常に進化し続けている現代において、WAF の導入はサイバーセキュリティ戦略において不可欠です。

LoadMaster WAF は、こうしたセキュリティ戦略の中核的な役割を果たすことができます。これは、業界をリードする ModSecurity エンジンを搭載し、オープンソースのルールセットおよび商用ルールのサブスクリプションサービスによって支えられているためです。WAF コンポーネントを含む LoadMaster の 30 日間無料試用版でお試しください。

.jpg?sfvrsn=98fc73aa_1)

Kameerath Abdul Kareem

Kameerath は、プログレス社の Kemp LoadMaster 製品群を担当するプロダクトマーケティングマネージャーです。 クラウドコンピューティング、DevSecOps、IT 運用、APM など、幅広い IT 分野での経験を持ち、テクノロジーに関する様々なトピックについて執筆することに情熱を注いでいます。

投稿者によるブログ