Aktivieren von TLS 1.2 auf Exchange Server 2013 und 2016 – Teil 1

Transport Layer Security (TLS) ist ein kryptographisches Protokoll, das zur Sicherung der Kommunikation über ein Netzwerk verwendet wird. Die neueste Spezifikation ist TLS 1.2, definiert von der Internet Engineering Task Force (IETF), die das Protokoll kontrolliert. TLS ist der Nachfolger des Verschlüsselungsprotokolls Secure Sockets Layer (SSL) und bietet eine höhere Sicherheit.

TLS hat SSL weitgehend ersetzt. Wenn Sie noch SSL als Verschlüsselungsprotokoll verwenden, sollten Sie so bald wie möglich auf TLS umsteigen. Wenn Sie bereits mit TLS arbeiten, aber nicht TLS 1.2 verwenden, sollten Sie ebenfalls so schnell wie möglich ein Upgrade planen. Es gibt bekannte Schwachstellen in TLS 1.0 und TLS 1.1, die mit der neuesten Version behoben und gleichzeitig die Sicherheit allgemein verbessert werden. Viele beliebte Dienste erzwingen jetzt TLS 1.2 für alle Zugriffs- und Integrationsdienste, um den maximalen kryptografischen Schutz zu bieten. Microsoft Office 365 wird TLS 1.2 ab Oktober 2018 erzwingen, und alle hybriden Exchange-Organisationen mit Postfächern vor Ort und in Office 365 werden nicht mehr kommunizieren, wenn die Exchange-Server vor Ort nicht TLS 1.2 verwenden.

Beachten Sie, dass es möglich ist, die Verwendung von TLS 1.2 auf Exchange Server zu aktivieren, während TLS 1.0 und TLS 1.1 weiterhin aktiviert sind und während eines Übergangszeitraums für die Kommunikation mit anderen Servern verwendet werden. Sobald alle Server und Dienste für die Verwendung von TLS 1.2 konfiguriert sind, kann die Unterstützung für die vorherigen Versionen von TLS deaktiviert werden.

Aktivieren von TLS 1.2 auf Exchange Server 2013 und 2016

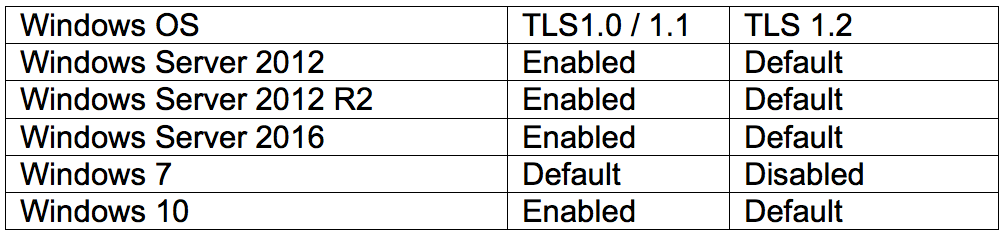

Um die Verwendung von TLS 1.2 auf Exchange Server 2013 und 2016 zu aktivieren, sind Konfigurationsänderungen sowohl an der Windows Server-Hostplattform als auch an der Exchange Server-Anwendung erforderlich. Die folgenden Tabellen zeigen die Unterstützung und den Status der TLS-Versionen für die Betriebssysteme von Microsoft:

Die Microsoft Exchange-Unterstützung und der Status für TLS-Versionen sind in der folgenden Tabelle aufgeführt:

Vergewissern Sie sich zunächst, dass alle aktuellen Sicherheitspatches für Windows Server und Exchange Server installiert sind. Sobald dies geschehen ist, müssen die folgenden drei Registrierungsänderungen vorgenommen werden, sofern sie noch nicht vorhanden sind.

Schannel

Hierbei handelt es sich um eine Windows Server-Komponente, die für die Überprüfung der Identitätssicherheit und die Authentifizierung verwendet wird, um eine sichere, private Kommunikation durch Verschlüsselung zu ermöglichen. Sie stützt sich auf das vorhandene Verschlüsselungsprotokoll. Um sicherzustellen, dass Schannel TLS verwendet, stellen Sie sicher, dass diese Registrierungsschlüssel gesetzt sind:

1. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2 2. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client “DisabledByDefault”=dword:00000000 “Enabled”=dword:00000001 3. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server “DisabledByDefault”=dword:00000000 “Enabled”=dword:00000001

WinHTTP (Englisch)

WinHTTP bietet eine High-Level-Serverschnittstelle für das HTTP/1.1-Internetprotokoll, die von Anwendungen und Diensten unter Windows Server für den Aufbau sicherer verschlüsselter HTTPS-Sitzungen verwendet werden kann. Exchange verwendet es ausgiebig. Um sicherzustellen, dass WinHTTP TLS 1.2 verwendet, stellen Sie sicher, dass die folgenden Registrierungsschlüssel gesetzt sind:

1. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp “DefaultSecureProtocols”:dword:00000a80

2. HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp “DefaultSecureProtocols”:dword:00000a80

.NET Framework

Das .NET Framework ist ein Kernsatz von Codebibliotheken und Laufzeiten, die von vielen Windows Server-basierten Diensten und Anwendungen, einschließlich Exchange Server, verwendet werden. Es muss unbedingt sichergestellt werden, dass das .NET Framework TLS 1.2 verwendet, um die vielen API-Punkte zu verschlüsseln und zu sichern, die es für die Kommunikation bereitstellt und verwendet. Stellen Sie dazu sicher, dass die folgenden Registrierungsschlüssel gesetzt sind:

1. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 “SystemDefaultTlsVersions”=dword:00000001

2. HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319 “SystemDefaultTlsVersions”=dword:00000001

Client-Computer

Neben der Konfiguration aller Exchange- und anderer Server für die Verwendung von TLS 1.2 ist es von entscheidender Bedeutung, dass auch die Clients für die Verwendung der neuesten Version konfiguriert sind, damit die Clients mit den Exchange-Servern auf die sicherste und verschlüsselte Weise kommunizieren können.

Nächste Schritte

Wenn alle Server und Clients TLS 1.2 verwenden, wird es möglich sein, die Unterstützung für TLS 1.0 und TLS 1.1 zu deaktivieren. Dies erfordert eine entsprechende Planung, um sicherzustellen, dass der Zugang zu einigen Diensten nicht unterbrochen wird, wenn die früheren TLS-Versionen deaktiviert sind. In Teil 2 dieses Artikels wird beschrieben, wie Sie die Vorgängerversion von TLS deaktivieren können, um nur TLS 1.2 zu verwenden, wenn Sie bereit sind, diesen Schritt zu gehen. Lesen Sie Teil 2 dieses Beitrags

Kurt Jung

Kurt Jung ist Senior Technical Marketing Engineer bei Kemp Technologies. Er arbeitet praktisch mit vielen Technologien rund um die Anwendungsbereitstellung und wie man diese auf dem heutigen Markt positioniert. Kurt arbeitet auch eng mit wichtigen Partnern zusammen, um die Synergien weiter zu stärken. Bevor er zu Kemp kam, war Kurt die meiste Zeit seiner Karriere als Berater tätig, der Kunden bei der Bereitstellung von On-Premises-, Cloud- und Hybrid-Cloud-Lösungen für Ihr Unternehmen zu unterstützen.

Mehr vom Autor