LoadMaster Blog

Neuausrichtung Ihrer Load-Balancing-Strategie: Warum IT-Führungskräfte im Jahr 2026 umsteigen

von Kurt Jung

| 8 Min. Lesezeit

Das Ende der F5 iSeries rückt näher - Zeit zu handeln

von Renard Schöpfel

| 2 Min. Lesezeit

Aktuellste Artikel

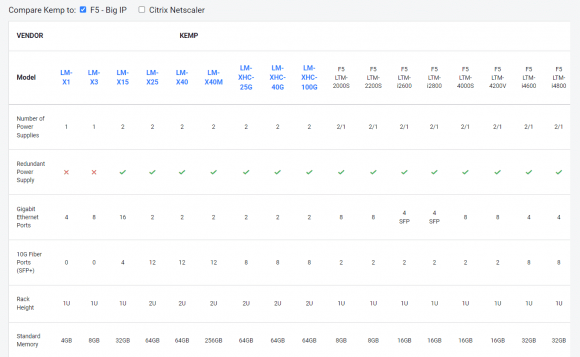

Load Balancer im Vergleich: Kemp LoadMaster versus F5 BIG-IP

| 1 Min. Lesezeit

LoadMaster Routing: Optimierung der Netzwerkkonfigurationen

von Renard Schöpfel

| 3 Min. Lesezeit

So können Sie Ihre Cyber-Sicherheitsstrategie ausbauen

von Doug Barney

| 7 Min. Lesezeit