Empfohlene Artikel

Aktuellste Artikel

Die Kraft der Automatisierung im Load Balancing

In unserem Webinar "Technical Kemping: Setup Best Practice & Automatisation" erklären wir Ihnen, wie Automatisierung im Load Balancing ihre IT-Infrastruktur optimieren kann, um Prozesse zu vereinfachen und die Effizienz zu steigern.

3 Februar 2022

Kemp Ingress Controller (KIC) - wie LoadMaster die Rolle des Ingress Controllers übernehmen kann

Die Zahlen zur Akzeptanz von Kubernetes variieren von Bericht zu Bericht, aber es ist unbestreitbar, dass das Vertrauen der Unternehmen in Kubernetes von Jahr zu Jahr zunimmt und der Prozentsatz der in der Produktion eingesetzten Container schnell wächst. Während Kubernetes das notwendige Vertrauen geschaffen hat, finden Unternehmen schnell Lücken in dieser Lösung, die es zu schließen gilt.

2 November 2021

Power(Shell) für Ihren WAF-Einsatz

Es ist schön, Skripte zu entwickeln, mit denen Sie Ihren Load Balancer und die Web Application Firewall (WAF) konfigurieren können. Die Skripte können dabei helfen, diese Dienste in Ihre Netzwerkorchestrierung zu integrieren ...

7 Oktober 2021

Let's Encrypt on LoadMaster – Kostenlose & automatisierte Zertifikatserneuerung

LoadMaster integriert die automatisierten Registrierungs- und Verlängerungsprozesse von Let's Encrypt vollständig, ohne dass ein externer Webserver erforderlich ist. Warum Sie die Zertifikatserneuerung automatisieren sollten Der Ablauf von Zertifikaten verursacht eine peinliche Art von Ausfallzeit.

19 August 2021

So vereinfachen Sie Kubernetes mit Load Balancern

Dieser Blogbeitrag unterstützt die technische Diskussion von Kemp BrightTALK vom 26. Mai 2021. In dem Vortrag, den Sie hier ansehen können, diskutieren Barry Gleeson (Produktmanager), Roy Dunican (Platform Ops bei Kemp) und ich, wie Load-Balancer die Bereitstellung von Kubernetes-basierten Microservices und Containern verbessern können.

4 August 2021

6 Gründe, warum Sie Ihren F5 Load Balancer ersetzen sollten

IT-Teams stehen viele Optionen zur Verfügung, wenn es um die Auswahl von Load Balancern für ihre Organisationen geht. In der Tat kann es oft schwierig sein, festzustellen, welcher Anbieter und welches Produkt ...

22 Juli 2021

Übersicht über die Kemp Zero Trust Access Gateway

In der heutigen Landschaft der Infrastruktursicherheit bedeutet "Zero Trust" für viele verschiedene Menschen eine Menge Dinge. Wenn man darüber nachdenkt, ist das keine allzu große Überraschung, da es sich nicht um ein einzelnes Produkt oder einen "Stack" handelt. In Wirklichkeit sind Zero Trusts im Kern 3 Dinge.

by Jason Dover

3 Juni 2021

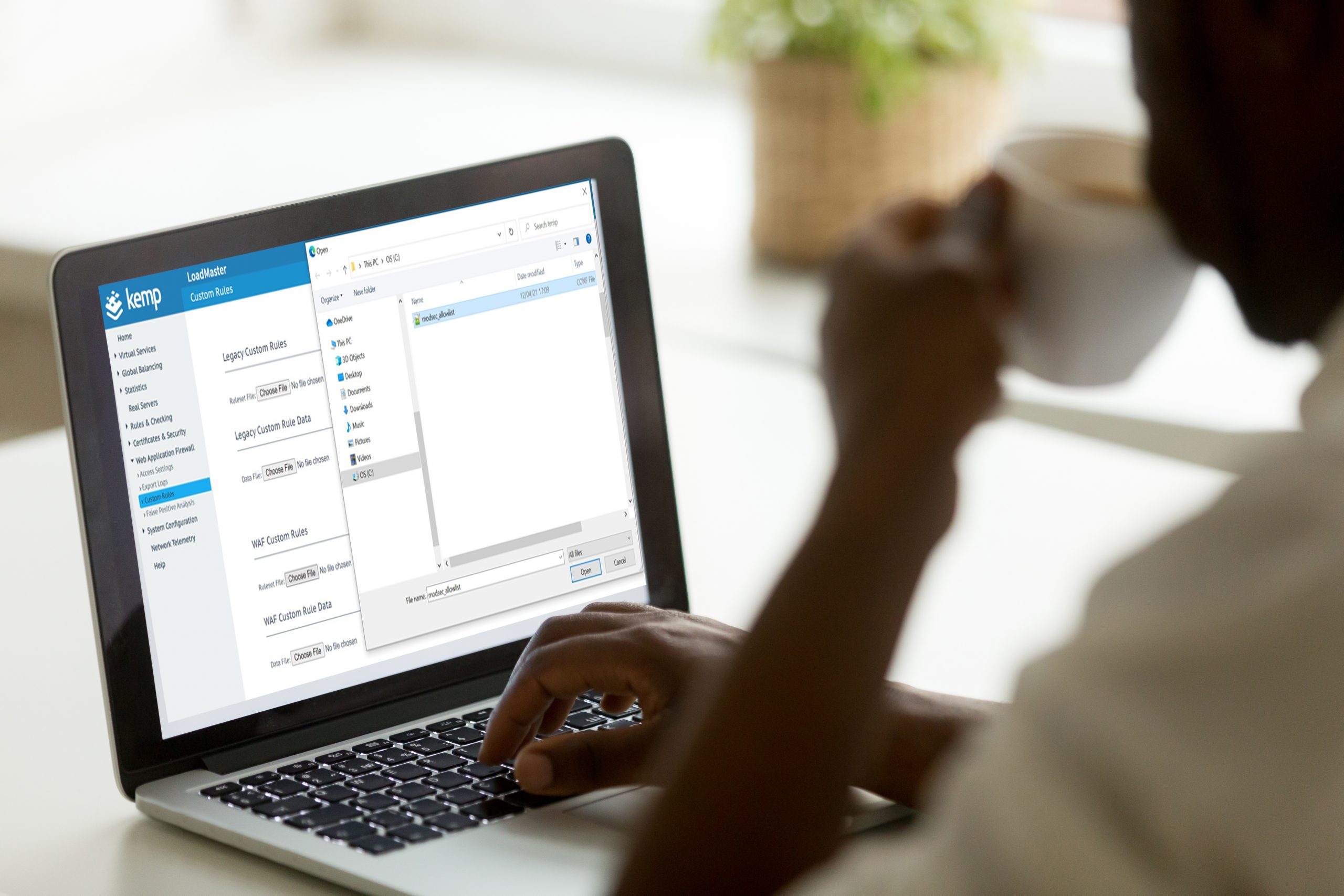

Benutzerdefinierte Regeln auf LoadMaster bereitstellen

Mit benutzerdefinierten Regeln optimieren und verfeinern wir unsere Sicherheitskonfiguration als Teil der allgemeinen Systemoptimierung, die ein integraler Bestandteil der Rolle eines Administrators in der Sicherheit ist.

13 Mai 2021

Wie führe ich OWASP CRS auf LoadMaster aus?

Die OWASP CRS sind allgemeiner gehalten als ein kommerzieller Regelsatz und decken eine viel größere Anzahl von Anwendungen mit einer breiteren Angriffsfläche ab. Das bedeutet, dass die CRS Sie eher vor allgemeinen Angriffen als vor einzelnen spezifischen bekannten Exploits schützen. So gibt es beispielsweise keine Regeln für alle bekannten SQL-Injektionsangriffe, sondern einen kleinen Satz von Regeln, die Ihre Anwendung vor jedem Angriff schützen, der wie ein SQL-Injektionsangriff aussieht. Dadurch wird der Schutz vor Zero-Day- und anderen unbekannten Angriffen erheblich verbessert.

21 April 2021